Als das ursprüngliche Bitcoin-Whitepaper im Jahr 2009 vorgestellt wurde, ein Dokument, das den Fahrplan und den Gesellschaftsvertrag für Bitcoin festlegte, glaubten viele, dass es anonym ist. Es gibt einen Abschnitt im White Paper über den Datenschutz, in dem es heißt, dass der Datenschutz aufrechterhalten werden kann, indem der Informationsfluss an einer anderen Stelle unterbrochen wird: indem die öffentlichen Schlüssel anonym bleiben. Die Öffentlichkeit kann sehen, dass jemand einen Betrag an eine andere Person sendet, aber ohne Informationen, die die Transaktion mit jemandem verbinden. Es gibt auch eine zusätzliche Firewall, bei der es erforderlich ist, für jede Transaktion ein neues Schlüsselpaar zu verwenden, damit sie nicht mit einem gemeinsamen Eigentümer in Verbindung gebracht werden können.

Neben der Möglichkeit, Gelder weltweit ohne Dritte zu bewegen, war ein weiteres wichtiges und beliebtes Merkmal von Bitcoin, dass es seinen Nutzern Anonymität bot. Die Nutzer konnten Geld bewegen, ohne ihre Identität preiszugeben. Zumindest dachten die Nutzer das.

Im August 2017 berichtete das Daily Beast, dass die US-Steuerbehörde (Internal Revenue Service) eine spezielle Software gekauft hat, um Bitcoin-Nutzer zu verfolgen.

Es zeigt, dass die Justizbehörden nicht nur über kriminelle Aktivitäten im Zusammenhang mit Bitcoin besorgt sind, sondern auch über Personen, die Bitcoin nutzen, um ihr Vermögen zu verstecken und Steuern zu vermeiden.

Aus dem erhaltenen Vertrag geht hervor, dass der Zweck dieses Erwerbs darin besteht, der IRS dabei zu helfen, die Geldbewegungen in der Bitcoin-Wirtschaft zu verfolgen. Der Vertrag wurde mit Chainalysis unterzeichnet, einem Unternehmen, das sein „Reactor“-Tool zur Visualisierung, Verfolgung und Analyse von Bitcoin-Transaktionen anbietet. Zu den Nutzern von Chainalysis gehören Strafverfolgungsbehörden, Banken und Regulierungsbehörden.

Die Software kann Bitcoin auf dem Weg von einem Wallet zum anderen und schließlich zu einer Börse verfolgen, wo sich der Bitcoin-Nutzer wahrscheinlich in Dollar oder eine andere Währung auszahlen lässt. An diesem Punkt könnten die Strafverfolgungsbehörden die Börse vorladen und herausfinden, wer wirklich hinter den Bitcoin steckt.

Da Bitcoin es nicht eilig hat, dieses Problem zu lösen, da sie größere Probleme mit der Skalierbarkeit haben, haben Menschen begonnen, neue Kryptowährungen zu entwickeln, die behaupten, wirklich anonym und völlig privat zu sein.

Sie könnten auch die Verwendung eines VPN als zusätzlichen Schutz der Privatsphäre beim Kauf von Krypto in Betracht ziehen.

Hier sind 10 Kryptowährungen, die das Potenzial haben, völlig anonym zu sein.

What you'll learn 👉

Anonyme Kryptowährungen

Anonymität bedeutet „ohne Namen“ oder „Namenlosigkeit“. In der Umgangssprache wird „anonym“ verwendet, um Situationen zu beschreiben, in denen der Name der handelnden Person unbekannt ist. Wichtig ist dabei, dass eine Person nicht identifizierbar, unerreichbar oder nicht auffindbar ist. Anonymität wird als eine Technik oder ein Weg zur Verwirklichung bestimmter anderer Werte, wie Privatsphäre oder Freiheit, gesehen.

-

Monero

Laut ihrer Website ist Monero die führende Kryptowährung mit dem Schwerpunkt auf privaten und zensurresistenten Transaktionen. Bitcoin und Ethereum verwenden transparente Blockchains, was bedeutet, dass Transaktionen leicht nachvollziehbar sind. Die Sende- und Empfangsadressen für diese Transaktionen können potenziell mit der realen Identität einer Person verknüpft werden. Monero verwendet jedoch Kryptographie, um die Sende- und Empfangsadressen sowie die getätigten Beträge zu schützen.

Um privat zu bleiben, verwendet Monero Ringsignaturen, ringvertrauliche Transaktionen und nicht nachweisbare Adressen, um die Herkunft, den Betrag und das Ziel aller Transaktionen zu verbergen.

Monero ist auch fungibel oder austauschbar, weil es standardmäßig privat ist. Monero-Einheiten können nicht von Verkäufern oder Börsen auf eine schwarze Liste gesetzt werden, da frühere Monero-Transaktionen nicht miteinander verbunden werden können.

-

Komodo

Komodo hat leistungsstarke Datenschutzfunktionen in seine Plattform integriert. Es ermöglicht dem Investor, unter Wahrung seines Rechts auf Privatsphäre mit Waren und Dienstleistungen zu handeln und diese zu erwerben. Es ermöglicht auch dem Unternehmer, sein Produkt zu veröffentlichen und Crowd-Sourcing-Mittel von einem Publikum zu erhalten, das diese Privatsphäre vorziehen könnte.

Komodo verwendet KMD als native Kryptowährung, die es Nutzern ermöglicht, sowohl transparente als auch private Transaktionen durchzuführen. KMD ist eine Abspaltung von Zcash15 und als solche hat KMD die gleichen Datenschutzfunktionen beibehalten. Die wichtigsten davon sind die Zcash-Parameter und die zk-SNARK-Technologie. Diese ermöglichen es den Nutzern, Gelder auf einer öffentlichen Blockchain zu bewegen, ohne eine Datenspur für spätere Analysen zu hinterlassen.

Sie behaupten, dass dies eine der stärksten Formen der Blockchain-Privatsphäre ist, die es gibt, da die gebotene Privatsphäre effektiv dauerhaft ist. Die Zcash-Parameter und die zk-SNARK-Technologie bieten die anfängliche Grundlage für die Nutzer, transparente KMD-Finanzierung zu nehmen und anonym zu machen, ohne eine Kryptowährung-Spur zu hinterlassen. Das Zcash-Projekt selbst ist eine Abspaltung von Bitcoin. Daher sind alle Funktionen, die Satoshi Nakamoto im Bitcoin-Protokoll entwickelt hat, auch in Komodo verfügbar.

-

Dash

Die wichtigste Datenschutzfunktion von Dash ist PrivateSend. Es bietet Ihnen volle Privatsphäre, indem es die Herkunft Ihrer Gelder verschleiert. Es ist ein innovativer Prozess, bei dem Ihre Eingaben mit den Eingaben von zwei anderen Personen gemischt werden. Während des Prozesses verlassen Ihre Coins nicht Ihr Wallet, was bedeutet, dass Sie ständig die Kontrolle über Ihre Gelder haben.

Der PrivateSend-Prozess beginnt mit der Aufteilung Ihrer Transaktion in kleinere Stückelungen wie 0,01 Dash, 0,1 DASH, 1 DASH und 10 DASH. Dann werden die Masternodes, speziell konfigurierte Softwareknoten im Netzwerk, darüber informiert, dass Sie an einer bestimmten Stückelung interessiert sind. Die Masternodes werden nie erfahren, wer Sie sind.

Das Mischen beginnt, wenn zwei andere Personen Mischanfragen mit derselben Stückelung senden. Der Masternode mischt die Eingaben und weist die Wallets aller drei Nutzer an, die nun umgewandelte Eingabe an sich selbst auszuzahlen. Ihr Wallet zahlt diesen Betrag direkt an sich selbst aus, allerdings an eine andere Adresse (die sogenannte Wechseladresse).

Wenn Sie Ihre Gelder weiter verbergen wollen, müssen Sie den Vorgang wiederholen. Die mehrfache Wiederholung des Prozesses erschwert die Ermittlung der Herkunft Ihrer Gelder.

Der Vorgang läuft im Hintergrund ab, und Sie müssen sich nicht beteiligen. Wenn Sie eine Transaktion durchführen möchten, sind Ihre Gelder bereits anonymisiert und Sie brauchen nicht zu warten.

-

Zcash

Laut ihrer Website ist Zcash (ZEC) die erste offene, erlaubnisfreie Kryptowährung, die die Privatsphäre von Transaktionen durch Zero-Knowledge-Kryptographie vollständig schützen kann.

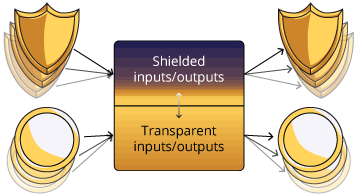

Zcash verwendet eine Zero-Knowledge-Proof-Konstruktion namens zk-SNARK und ermöglicht es den Nutzern, öffentliche Zahlungen zu senden, die dem Bitcoin ähnlich sind. Die Nutzer können jedoch zwischen abgeschirmten und transparenten Adressen wählen und Zcash privat oder öffentlich versenden. Wenn Sie zum Beispiel Zcash von einer geschützten Adresse an eine transparente Adresse senden, wird der erhaltene Betrag offengelegt. Wenn die Zahlung von einer transparenten Adresse an eine abgeschirmte Adresse erfolgt, ist der erhaltene Betrag geschützt.

-

Zcoin

Es ist wichtig, Zcoin nicht mit Zcash zu verwechseln. Sie haben einen gemeinsamen Autor der jeweiligen White Papers und verwenden beide Zero Knowledge Proofs, aber ansonsten gibt es keine Beziehung zwischen den beiden Projekten.

Durch die Verwendung von Zero Knowledge Proofs hebt Zcoin die Transaktionsverbindungen zwischen Coins vollständig auf. Grundsätzlich ist ein Zero Knowledge Proof ein Beweis dafür, dass Sie etwas getan haben oder etwas wissen, ohne andere Informationen als die, dass Sie es getan haben, preiszugeben. So kann man beispielsweise beweisen, dass man ein Passwort kennt, ohne das Passwort preiszugeben.

Zcoin funktioniert, indem Sie Coins verbrennen (auch bekannt als Zcoin mint) und dann später eine entsprechende Anzahl brandneuer Coins einlösen (bekannt als Zcoin spend). Diese Coins erscheinen ohne vorherige Transaktionshistorie und ähneln neu geminten Coins. Der Zk-Proof wird verwendet, um zu beweisen, dass Sie tatsächlich Coins verbrannt haben, ohne die spezifischen Coins preiszugeben, die Sie verbrannt haben, und daher berechtigt sind, eine entsprechende Anzahl neuer, sauberer Coins einzulösen.

-

Verge

Verge nutzt mehrere Anonymitätsnetzwerke wie TOR und I2P. Die IP-Adressen der Nutzer sind vollständig verschleiert und die Transaktionen sind nicht zurückverfolgbar.

TOR, kurz für den ursprünglichen Namen des Softwareprojekts „The Onion Router“, ist ein IP-Verschleierungsdienst, der anonyme Kommunikation über ein mehrschichtiges, leitungsbasiertes Netzwerk ermöglicht. I2P ist ein hochgradig verschleierter Tunneldienst, der ipv6 verwendet und alle Verge-Daten, die über das Netzwerk gesendet werden, anonymisiert.

Das bemerkenswerteste Merkmal von Verge ist jedoch das Wraith-Protokoll. Es ermöglicht Nutzern, zwischen öffentlichen und privaten Ledgern auf der Verge Blockchain zu wählen. Wenn das Wraith-Protokoll eingeschaltet ist, ist Ihre Transaktion mit einer Stealth-Adresse verknüpft und kann nicht über den Blockchain-Explorer eingesehen werden. Ist es ausgeschaltet, sind Ihre Transaktionen mit der öffentlichen Adresse verknüpft und über den Blockchain-Explorer sichtbar.

-

Bitcoin Privat

Bitcoin Private ist ein „Fork-Merge“ von Bitcoin und Zclassic und soll die Bitcoin Blockchain um Privatsphäre und Ausgabemöglichkeiten erweitern, wobei die Herausforderungen, Entscheidungen und Misserfolge früherer Forks berücksichtigt werden.

Zum Schutz der Privatsphäre verwendet Bitcoin Private die zk-snarks-Technologie, genau wie Zcash. Es bedeutet, dass Zahlungen auf einer öffentlichen Blockchain veröffentlicht werden, aber der Absender, der Empfänger und andere Transaktionsdaten sind anonym.

Nutzer können Transaktionen transparent oder abgeschirmt machen. Transparente Transaktionen sind wie Bitcoin-Transaktionen, bei denen alle Transaktionsdaten auf der Blockchain aufbewahrt werden. Andererseits werden die Daten der abgeschirmten Transaktionen in einem speziellen Abschnitt eines Blocks, dem sogenannten JoinSplit, verschlüsselt, der zwar überprüfbar, aber für Dritte nicht entzifferbar ist.

Bei abgeschirmten Transaktionen hingegen werden diese Details in einem speziellen Abschnitt eines Blocks, dem JoinSplit, verschlüsselt. Diese Transaktionen sind überprüfbar, aber für Beobachter von Dritten nicht zu entziffern.

-

Spectrecoin

Spectrecoin (XSPEC) ist eine innovative, auf den Schutz der Privatsphäre ausgerichtete Kryptowährung mit einem energieeffizienten Proof-of-Stake-Algorithmus, der schnelle Transaktionsbestätigungen, Ringsignaturen für Datenschutz und Anonymität sowie eine vollständig integrierte TOR- und OBFS4-Schicht zur IP-Verschleierung innerhalb der Wallet bietet.

Nutzer können sich ohne TOR nicht mit dem Spectrecoin-Netzwerk verbinden und alle Knoten haben eine versteckte Service-Adresse. Die Netzwerkteilnehmer kennen nur ihre eigene IP-Adresse.

Spectrecoin hat auch Unterstützung für OBFS4 integriert, ein Verschleierungsprotokoll, das die Art des Datenverkehrs, der es durchläuft, verschleiert. Mit OBFS4 ist es möglich, Spectrecoin auch in Ländern zu verwenden, in denen der Zugang zum TOR-Netzwerk zensiert wird, wie China oder Iran. Kurz gesagt, die Integration von OBFS4 „umhüllt“ den TOR-Verkehr mit einer weiteren Schicht, die ihn als normalen Internetverkehr erscheinen lässt.

Spectrecoin ist der einzige Privacy Coin, der diese Funktion bietet.

-

PIVX

PIVX wurde geschaffen, um den Nutzern eine praktikable Währung zur Verfügung zu stellen, die die Privatsphäre und Sicherheit des Einzelnen bewahrt. Es ist der erste Proof of Stake Coin mit dem Zerocoin-Protokoll (genannt zPIV) und Zerocoin Staking (genannt zPOS); ein völlig neuer Proof of Stake-Algorithmus, der unvergleichlichen Datenschutz, Geschwindigkeit der Transaktionen und niedrige Transaktionskosten bietet.

zPIV bietet einen Coin-Mixing-Service, der Zero Knowledge Proofs verwendet, um die Verbindung zwischen Sender und Empfänger mit 100%iger Anonymität und Rückverfolgbarkeit zu unterbrechen. Das bedeutet, dass jede Coin, die mit zPIV verschickt wird, nun zu 100 % fungibel ist, da es keine bestimmbare Geschichte gibt, die mit ihr verbunden ist.

Wenn ein Nutzer einen zPIV-Betrag an eine PIVX-Adresse senden möchte, sendet sein Wallet einen Zero-Knowledge-Proof an die Blockchain, mit dem der zPIV-Betrag in einem einzigen Schritt in PIV umgewandelt und an die Zieladresse gesendet werden kann.

Da durch zPiv-Ausgaben ganz neue Coins geschaffen werden, wird die Transaktionshistorie der Coins von den zuvor assoziierten Adressen entkoppelt, wenn ein Spender mit Nullwissen nachweisen kann, dass er Coins im angesammelten Pool hat, was zu einer nicht nachvollziehbaren Transaktion führt.

-

NavCoin

NavCoin basiert auf Bitcoin, bietet aber zusätzliche Vorteile wie schnellere Transaktionen und geringen Stromverbrauch. Im Gegensatz zu Bitcoin verwendet NavCoin den Proof of Stake-Algorithmus, um das Netzwerk zu sichern.

In order to support private transactions, they have created a separated blockchain and software platform on top of the NavCoin protocol and is called NavTech. Users are able to choose to encrypt transaction data that is to be sent via NavTech blockchain and in process cutting off the link between the two addresses.

Die privaten Zahlungen von NavTech basieren auf RSA, einem weit verbreiteten und erforschten Algorithmus. Es verwendet derzeit 2048 Bit lange Schlüssel, die heutzutage als sicher gelten.

Fazit

Die Justizbehörden sind generell besorgt, dass anonyme Coins für illegale Aktivitäten wie verbotene Substanzen oder Geldwäsche verwendet werden können. Der berühmte Fall der FBI-Untersuchung des berüchtigten anonymen Marktplatzes Silk Road bewies, dass Bitcoin für illegale Aktivitäten genutzt wurde.

Aufgrund des Missbrauchs des digitalen Geldes gibt es die allgemeine Meinung, dass Privatwährungen illegal sind. Privacy Coins sind völlig legal.

So betrachtet der US-Senat virtuelle Währungen seit 2013 als legales Mittel der Börse, ebenso wie dezentrale Zahlungssysteme. In anderen Ländern wie dem Vereinigten Königreich ist es erlaubt, digitale Währungen zu verwenden, aber sie unterliegen der Mehrwertsteuer. Die EU hat den Krypto-Markt noch nicht reguliert.

Hier ist ein Vergleich von Coins mit Fokus auf Privatsphäre – zuerst erschienen auf Reddit.

Vergleich:

Monero (XMR) vs. Bitcoin (BTC) vs. Zcash (ZEC) vs. Dash (DASH) vs. Verge (XVG)

Diese Vergleichstabelle zwischen Monero, Bitcoin und den größten sogenannten „Privacy Coins“ bemüht sich um Unvoreingenommenheit und absolute Sachlichkeit.

Wenn Sie der Meinung sind, dass es Informationen gibt, die korrigiert werden sollten, senden Sie bitte hier eine Nachricht.

| Bedingungen | Kriterien |

|---|---|

| Privat | Die Menge der Coins, die Sie besitzen, senden und empfangen, ist auf der Blockchain nicht zu sehen. Es sollte keine „Reichenliste“ (eine Liste der größten Coin-Inhaber) geben. |

| Nicht zurückverfolgbar/unverkettbar | Die von Ihnen gesendeten und empfangenen Coins lassen sich nicht zurückverfolgen (weder von noch zu) und auch nicht über die Transaktionshistorie verknüpfen. |

| Fungibel | Jede Coin hat den gleichen Wert und ist somit gegenseitig austauschbar. Kein Coin riskiert eine potenzielle schwarze Liste oder eine Abwertung aufgrund einer veralteten Transaktionshistorie. |

| Dezentralisiert | Alle Knoten haben die gleiche Macht und Kontrolle; es gibt keine Knoten, die mehr Einfluss als andere haben, d.h. Masterknoten. Die Währung wird nicht von einer Person oder einem Unternehmen, d. h. einer zentralen Behörde, geschaffen, unterhalten oder vertreten. |

| Private | Untraceable/Unlinkable | Fungible | Decentralized | |

|---|---|---|---|---|

| Monero (XMR) | ✓ | ✓ | ✓ | ✓ |

| Bitcoin (BTC) | X | X | X | ✓ |

| Zcash (ZEC) | ? | ? | X | X |

| Dash (DASH) | X | X | X | X |

| Verge (XVG) | X | X | X | ✓ |

- Datenschutz, Rückverfolgbarkeit, Verknüpfbarkeit

Monero ist standardmäßig kryptografisch privat und nutzt mehrere Datenschutzfunktionen – vor allem Stealth-Adressen und ringvertrauliche Transaktionen (RingCT).

Ein Empfänger ist in der Lage, mehrere Zahlungen über eine einzige Adresse zu empfangen und gleichzeitig sicherzustellen, dass es auf der Blockchain keine Verbindungen zwischen seiner Adresse und der Adresse einer anderen Person gibt. Ermöglicht wird dies durch Stealth-Adressen, bei denen für jede Transaktion des Absenders automatisch eine zufällige, einmalige Adresse erstellt wird. Mit anderen Worten: Alle Zahlungen, die an den Empfänger gesendet werden, werden an eindeutige Adressen auf der Blockchain geleitet, was wiederum jegliche Verknüpfung verhindert – der Empfänger wird maskiert und es gibt keine Möglichkeit zu sehen, ob jemand anderes Coins an den Empfänger gesendet hat.

Während Stealth-Adressen die Verlinkung auf der Blockchain verhindern, kann der ursprüngliche Absender der Coins durch die Identifizierung der Ausgaben auf der Blockchain zurückverfolgen, wann und wohin die Coins dann vom Empfänger bewegt werden (falls überhaupt). Dieses Problem der Rückverfolgbarkeit wird durch die Verwendung von Ringsignaturen gelöst. Mit Ringsignaturen werden die Ausgaben maskiert, so dass der Absender nicht erkennen kann, ob es seine Coins sind, die dann vom Empfänger bewegt werden, was letztlich die Rückverfolgbarkeit gewährleistet. Dies geschieht, indem die gesendete Transaktion mit anderen Transaktionen der Blockchain gruppiert wird, um die ausgegebenen Ausgaben zu verschleiern und eine plausible Bestreitbarkeit zu ermöglichen.

Im Januar 2017 führte Monero „Ring Confidential Transactions“ (RingCT) ein, eine verbesserte Version von Ringsignaturen und in Kombination damit „Confidential Transactions“ – ein kryptografisches Werkzeug, das den getätigten Betrag verbirgt, es dem Netzwerk aber dennoch ermöglicht, den Betrag zu verifizieren, ohne tatsächliche Details preisgeben zu müssen. „Vertrauliche Transaktionen beinhalten einen kryptografischen Beweis, dass die Summe der Eingangsbeträge mit der Summe der Ausgangsbeträge übereinstimmt, ohne dass die tatsächlichen Zahlen offengelegt werden.“ Quelle.

Das Monero-Projekt entwickelt derzeit Kovri, eine C++-Implementierung des I2P-Netzwerks. Kovri wird eine zusätzliche Ebene der Sicherheit und des Datenschutzes ermöglichen, vor allem die Trennung der IP-Adressen von den Transaktionen, neben vielen anderen Dingen. Kovri befindet sich derzeit in der Entwicklung und wird bald verfügbar sein.

Bei Stealth-Adressen wird der Empfänger maskiert und die Verknüpfbarkeit verhindert. Bei Ring-Signaturen werden die Ausgänge maskiert, so dass der Absender nicht nachvollziehen kann, wann und wohin die von ihm an den Empfänger gesendeten Coins weiterbewegt werden – was die Rückverfolgbarkeit verschleiert und eine plausible Bestreitbarkeit ermöglicht. Bei RingCT (d.h. vertraulichen Transaktionen) wird der Betrag, der getätigt wird, kryptografisch verborgen, während das Netzwerk den Betrag verifizieren kann, ohne irgendwelche Details preisgeben zu müssen. Bei Kovri wird die IP-Adresse eines Nutzers maskiert und somit nicht mit seiner Transaktion in Verbindung gebracht.

Obwohl Monero standardmäßig privat ist, haben Transaktoren die Möglichkeit der selektiven Transparenz, bei der ein Nutzer entscheiden kann, wer sein verstecktes Guthaben sehen kann, indem er seinen View Key teilt. Monero ist standardmäßig privat und optional semi-transparent, so dass ein Transaktor die Wahl hat, seine Zahlung zu beweisen oder die Offenlegung seines Guthabens mit einem Schlüssel zu erlauben.

- Fungibilität

Aufgrund von Moneros kryptographischer Geheimhaltung, Nicht-Rückverfolgbarkeit und Nicht-Verknüpfbarkeit vermeiden die Coins das Risiko, durch eine veraltete Transaktionshistorie verdorben zu werden. Es besteht weder das Risiko einer schwarzen Liste noch einer Abwertung von Monero, weshalb alle Coins den gleichen Wert haben und untereinander austauschbar sind.

- Dezentralisierung

Monero ist wirklich dezentralisiert und wird von Freiwilligenarbeit geleitet. Die Entwickler werden durch Beiträge der Nutzer über das Forum Funding System finanziert. Entwicklungsentscheidungen werden öffentlich diskutiert und die Protokolle der Entwicklerversammlungen werden in ihrer Gesamtheit für alle zugänglich veröffentlicht. Der Quellcode des Monero Projekts und alle Änderungen sind auf dem offiziellen Monero GitHub verfügbar.

- Datenschutz, Rückverfolgbarkeit, Verknüpfbarkeit

Bitcoin bietet keine Privatsphäre und hat auch nie behauptet, dies zu tun. Die Bitcoin Blockchain ist vollkommen transparent; jede Transaktion, ihr Verlauf und der gesendete oder empfangene Betrag sind öffentlich und für einen Beobachter leicht einsehbar. Daher sind Bitcoin-Transaktionen leicht zu verfolgen und zu verknüpfen. Obwohl Ihre Bitcoin-Adresse insofern „anonym“ ist, als dass ihr keine identifizierenden Informationen (z. B. Name, Adresse usw.) zugeordnet sind, wird davon ausgegangen, dass Sie sich irgendwann Ihre Bitcoins auszahlen lassen (z. B. über eine Börse) oder einen Gegenstand mit Ihren Bitcoins kaufen (z. B. bei einem Händler) und zu diesem Zeitpunkt riskieren, dass Ihre Identität mit Ihrer/ Ihren Bitcoin-Adresse(n), Ihren Bitcoins und deren gesamter Transaktionshistorie verknüpft wird.

- Fungibilität

Nicht alle Bitcoins sind gleich viel wert. Aufgrund der transparenten Blockchain von Bitcoin kann die Transaktionsgeschichte, die mit Ihrem Bitcoin verbunden ist, diesen entwerten. Obwohl es eine beträchtliche Menge an Macht erfordern würde, Ihren Bitcoin (und alle mit ihm verbundenen Adressen, unabhängig davon, ob Sie unschuldig sind oder nicht) zu verweigern oder auf eine schwarze Liste zu setzen, gab es bereits Fälle, in denen Börsen Bitcoins und die mit ihnen verbundenen Adressen auf eine „schwarze Liste“ gesetzt haben:

„Ab heute haben wir Maßnahmen ergriffen, um alle Adressen, die mit den WannaCry-Angreifern in Verbindung gebracht werden und dem ShapeShift-Team bekannt sind, auf eine schwarze Liste zu setzen, so wie es unsere Politik für alle Transaktionen ist, die wir als Verstoß gegen unsere Nutzungsbedingungen betrachten. Wir beobachten die weitere Entwicklung der Situation genau, um weitere Adressen zu sperren“, so der Sprecher weiter. Quelle.

Dezentralisierung

Bitcoin ist dezentralisiert. Es ist insbesondere das erste dezentrale Peer-to-Peer-Zahlungsnetzwerk.

- Datenschutz, Rückverfolgbarkeit, Verknüpfbarkeit

Zcash verwendet eine neue Methode der kryptographischen Privatsphäre, die „zk-SNARKs“ (Zero-knowledge Succinct Non-interactive ARgument of Knowledge) genannt wird. Auf der grundlegenden Ebene ermöglichen Zero-Knowledge-Beweise einen Weg, um zu beweisen, dass die Informationen, die man an die andere Partei sendet (z.B. die Höhe des Geldbetrags), wahr sind, ohne dass man diese Informationen außer der Tatsache, dass sie wahr sind, noch weitergeben muss. Mit anderen Worten: „Man kann die Korrektheit von Berechnungen überprüfen, ohne sie ausführen zu müssen, und man erfährt nicht einmal, was ausgeführt wurde – nur, dass es korrekt war.“ Quelle. Die Kryptographie hinter zk-SNARKs ermöglicht es, dass alle Transaktionsdaten privat und verschlüsselt sind – „Anstatt die Ausgabenautorität und die Transaktionswerte öffentlich zu zeigen, werden die Transaktionsmetadaten verschlüsselt.“ Quelle.

Obwohl die Datenschutzkomponenten von Zcash auf kryptografischer Ebene keine Zweifel aufkommen lassen (auch wenn zk-SNARKs eine relativ neue Entwicklung sind und es an einem Test durch Fachkollegen mangelt), gibt es andere Bedenken bezüglich Zcashs Umgang mit dem Datenschutz, die eine Untersuchung wert sind. Zcash bietet die Möglichkeit der optionalen Privatsphäre. Mit anderen Worten, der Datenschutz („shielding“) ist nicht standardmäßig aktiviert. Laut der Blockchain von Zcash werden zum Zeitpunkt der Erstellung dieses Artikels nur etwa 5,05 % der Gelder in Z-Adressen gehalten (private Adressen, die Zero-Knowledge-Proofs verwenden, um die Privatsphäre zu gewährleisten) – im Gegenteil, ein Großteil der Zcash-Transaktionen ist nicht privat und kann von einem Beobachter leicht eingesehen werden. Laut den Zcash-Nutzungsstatistiken haben sich im letzten Monat nur ~500 Transaktionen dafür entschieden, „vollständig abgeschirmt“ zu sein, d.h. Empfänger, Absender und Transaktionsbetrag werden auf einer Ebene maskiert, die mit Moneros Standard-Transaktionsschutz vergleichbar ist. Von ~148541 transparenten Transaktionen und ~20818 teilweise abgeschirmten Transaktionen haben nur insgesamt ~0,3% der Transaktionen im letzten Monat die optionale „vollständige Abschirmung“ genutzt, die gleichbedeutend mit Moneros Standard-Datenschutzfunktionen ist.

Zcash ist nicht „standardmäßig privat“, insbesondere aufgrund der Ineffizienz von zk-SNARKs. Der Prozess der Erstellung einer Transaktion mit Zero-Knowledge-Proofs (zk-SNARKs) ist langsam und kostspielig – er erfordert, dass Sie einen vollen Knoten ausführen, während Sie bis zu 4 GB RAM „für ein oder zwei Minuten“ benötigen, bis die Transaktion gesendet wird. Quelle. Es ist auch so, dass, da ein Großteil der Blockchain transparent ist, diejenigen, die die Privatsphäre-Funktionen nutzen, auffallen, und es besteht das potenzielle Risiko für einen Angreifer, „die wenigen Nutzer zu isolieren, die die Privatsphäre-Funktionen nutzen. Bei Bitcoin erscheinen Transaktionen verdächtig, wenn Mischdienste verwendet werden. Bei ZCash ist dies im Grunde dasselbe. Bei Monero erscheinen nur wenige Transaktionen verdächtig, weil sie alle ähnlich aussehen.“ Quelle.

Diese Information wird jedoch von den Befürwortern von Zcash zurückgewiesen. Eines der Argumente, die gegen die Behauptung vorgebracht werden, dass „Zcash nicht standardmäßig privat ist“, ist, dass angeblich „das erste, was getan werden muss, bevor [eine] Blockbelohnung ausgegeben werden kann, [dass] die ZEC an eine private Adresse gesendet werden muss. Es ist so kodiert und kann nicht umgangen werden, das ist die eigentliche Definition von ‚Standard‘ [Privatsphäre].“ Befürworter weisen sogar die Behauptung zurück, dass „nur weniger als 10% der Zcash-Transaktionen privat sind“, indem sie argumentieren, dass „23% aller Netzwerktransaktionen abgeschirmt sind.“ Quelle. Diese Argumente sind jedoch irreführend. In einer Präsentation bei Coinbase hat der Bitcoin Core Entwickler Greg Maxwell erklärt:

„Zcash konnte die privaten Transaktionen nicht verpflichtend machen, also sind sie optional, und als Ergebnis nutzen nur sehr wenige Transaktionen in der Zcash-Kette die private Transaktionsfunktion. Wenn man sich nur die rohen Zahlen ansieht, sind es 24%, aber diese Zahl ist ein wenig irreführend, weil Miner verpflichtet sind, an eine private Adresse zu zahlen – aber die meisten Miner sind Mining-Pools, und die Mining-Pools legen diese Coins sofort frei, und wenn man die Mining-Last herausrechnet, dann sind vielleicht 4% der Zcash-Transaktionen privat. Das Ergebnis ist, dass die Anonymität, die dieses „perfekte“ Anonymitätssystem erreicht, nicht wirklich so gut ist. Ich denke, es ist eine coole Sache, und ich bin wirklich froh, dass die Leute es ausprobieren, aber es ist nicht die Art von Vorschlag, die ich heute zu etwas wie Bitcoin mitnehmen würde.“ Source.

Aufgrund der überwältigend transparenten Blockchain von Zcash „ist es somit möglich, Transaktionen zu korrelieren, wenn eine transparente Adresse einen bestimmten Betrag an eine abgeschirmte Adresse sendet und dieser Betrag später an eine transparente Adresse überwiesen wird. Was privat war, kann nun durch indirektes Wissen abgeleitet werden, da man die ‚Inputs und Outputs‘ kennt.“ Source.

Matthew Green, der Autor von Zerocoin – dessen Protokoll dann verbessert und in Zerocash umgewandelt wurde, was die Währung hervorbrachte, die wir heute als Zcash kennen – ist ein aktuelles Teammitglied bei Zcash. Er hat zuvor erklärt: „Zerocoin würde Ihnen diese unglaubliche Datenschutzgarantie geben, dann könnten wir einige Funktionen hinzufügen, die es zum Beispiel der Polizei ermöglichen, Geldwäsche zu verfolgen. Eine Hintertür.“ Source.

- Fungibilität

Da die Blockchain und ihre Transaktionen nicht standardmäßig privat sind, besteht, ähnlich wie bei Bitcoin, die Möglichkeit, dass ein Unternehmen Zcash ablehnt oder auf eine schwarze Liste setzt. Das bedeutet, dass Zcash nicht fungibel ist, selbst wenn man die Coins „mischt“, indem man sie an eine abgeschirmte Adresse und dann an eine transparente Adresse schickt. Es ist also möglich, Transaktionen zu korrelieren, wenn eine transparente Adresse einen bestimmten Betrag an eine abgeschirmte Adresse sendet und dieser Betrag später an eine transparente Adresse überwiesen wird“, heißt es. Was privat war, kann nun durch indirektes Wissen abgeleitet werden, da die ‚Inputs und Outputs‘ bekannt sind.“ Source.

- Dezentralisation

Zcash wird von einem in den USA ansässigen, gewinnorientierten Unternehmen betrieben, der Zerocoin Electric Coin Company Source. Es wird von einem CEO und zahlreichen Investoren geleitet.

Das Unternehmen nimmt 20 % aller in den ersten vier Jahren geminten Coins als „Gründerbelohnung“ ein – „verteilt an die Stakeholder der Zcash Company – [die] Gründer, Investoren, Mitarbeiter und Berater.“ Da in den ersten vier Jahren alle 10 Minuten 50 Coins generiert werden, werden etwa 10.512.000 Coins geschaffen, von denen 2.102.400 (20 %) im Besitz der Gründer sind. Nach diesen ersten vier Jahren wird die Generierung von Coins auf 25 Coins pro 10 Minuten reduziert, und erst dann erhalten die Miner 100 % dessen, was gemined wird. Sobald die Obergrenze von 21.000.000 Coins erreicht ist, können die „Gründer, Investoren, Mitarbeiter und Berater“ potenziell bis zu 10 % aller im Umlauf befindlichen Coins besitzen. Source.

Das Unternehmen Zcash (d.h. die Zerocoin Electric Coin Company, die auf dem ursprünglichen Projekt Zerocoin basiert, aus dem das Zerocash-Protokoll hervorging, aus dem dann die Währung Zcash hervorging) wurde von mehreren Unternehmen und Regierungsstellen unterstützt, insbesondere von der U.S. Defense Advanced Research Projects Agency (DARPA), dem Air Force Research Laboratory (AFRL), dem israelischen Centers of Research Excellence I-CORE-Programm und dem israelischen Ministerium für Wissenschaft und Technologie. Source.

Zcash wurde durch eine sogenannte „Multi-Party-Computation“ eingeführt – auch bekannt als „vertrauenswürdige Einrichtung“. „Die öffentlichen Parameter (zk-SNARK-Schlüssel und Verifizierungsschlüssel)“ für die Einführung von Zcash wurden in einer Zeremonie unter der Leitung von sechs Personen erstellt:

- Andrew Miller (Zcash-Berater)

- Peter Van Valkenberg (Zcash „Vorstandsmitglied“ Quelle.)

- John Dobbertin (Pseudonym, „Die Identität von ‚John Dobbertin‘ ist noch nicht enthüllt worden, und ich weiß noch nicht, wann John und ich dazu bereit sein werden, dies zu tun.“ Quelle.)

- Zooko Wilcox (Zcash-Gründer, CEO)

- Derek Hinch (NCC Group, eine Beratungsgruppe für Cybersicherheit)

- Peter Todd (Bitcoin Core Entwickler)

„Die Zeremonie verwendete ein Mehrparteien-Rechenprotokoll mit der Eigenschaft, dass die resultierenden Parameter sicher sind, es sei denn, alle Teilnehmer waren unehrlich oder wurden während der Zeremonie kompromittiert. Source.

„Das Zcash-Protokoll benötigt aus technischen Gründen eine spezielle vertrauenswürdige Einrichtungsphase. Der geheime Schlüssel („kryptografischer Giftmüll“), der in dieser Phase erzeugt wird, kann zum Stehlen von Geld verwendet werden – derzeit in Form von gefälschten Coins, die von allen kollektiv gestohlen werden. Damit der geheime Schlüssel auffliegt, müssen alle sechs Teilnehmer zusammenarbeiten oder kompromittiert werden. Die Betonung liegt auf Letzterem: Es gibt viele Möglichkeiten, wie die Teilnehmer gegen ihren Willen kompromittiert werden können. Source.

Kurz gesagt, es besteht das potenzielle Risiko, dass alle sechs Teilnehmer der vertrauenswürdigen Einrichtung zusammenarbeiten, was es ihnen ermöglichen würde, eine unbegrenzte, nicht nachweisbare Menge an Coins zu erzeugen. Hinzu kommt, dass bei Zcash „die Gesamtzahl der im Umlauf befindlichen Coins nicht von vornherein garantiert ist und es möglicherweise nicht möglich ist, zu wissen, wie viele es sind.“ Quelle. Nick Szabo, der Vater der Smart Contracts, hat schon vor langer Zeit festgestellt, dass „vertrauenswürdige Dritte Sicherheitslücken sind.“ Quelle. Es gibt keine Möglichkeit, Zcash zu überprüfen, um sicherzustellen, ob die vertrauenswürdige Einrichtung versagt hat, jemals in der Zukunft versagen wird oder von Anfang an kompromittiert war. Die vertrauenswürdige Einrichtung „Multi-Party-Computation-Zeremonie“ fand zwischen dem 21. und 23. Oktober 2016 statt. Source.

Am 1. November 2016 erklärte Peter Todd, ein Bitcoin-Core-Entwickler und eine der sechs Personen, die an der vertrauenswürdigen Einrichtung von Zcash beteiligt waren:

Um es ganz klar zu sagen: Die vertrauenswürdige Einrichtung von @zcashco ist eine Hintertür, bei der es keine Möglichkeit gibt, zu beweisen, dass sie deaktiviert wurde. 100% anders als bei anderen Systemen. 3:44 PM – 1 Nov 2016 Source.

Das zcash trusted setup ist genau das: vertrauenswürdig. Es ist in keiner Weise vertrauenslos. 10:34 PM – 1 Nov 2016 Source.

Later in May, 2017:

Das Thinkpad T520, das ich für die vertrauenswürdige Einrichtung von @zcashco verwendet habe, war zu 100 % anfällig für dieses Problem: https://arstechnica.com/security/2017/05/the-hijacking-flaw-that-lurked-in-intel-chips-is-worse-than-anyone-thought/ … Siehe: https://support.lenovo.com/it/en/product_security/len-14963#ThinkPad … 4:19 PM – 8 May 2017 Source.

Nur der Netzwerkcomputer, nicht der Rechenknoten, so dass der Airgap die Einrichtung hätte schützen sollen. Aber das zeigt, dass die Paranoia zu 100 % gerechtfertigt war. 4:22 PM – 8 May 2017 Source.

Ohne den Airgap hätte die Intel AMT-Backdoor die vertrauenswürdige Einrichtung von @zcash zu 100% kompromittieren können. 4:22 PM – 8 May 2017 Source.

Als Antwort auf einen Tweet: Ändert das etwas an Ihrer Meinung über die Unantastbarkeit der Zcash-Zeremonie?

Ja: Ein Angreifer könnte die DVDs kompromittiert haben, die auf anfälligen Laptops gebrannt und überprüft wurden. 4:34 PM – 8 May 2017 Source.

Ich muss sie noch einmal auf einem sauberen Computer überprüfen, und selbst dann ist es ein bisschen zweifelhaft: DVDs sind nicht schreibgeschützt – sie können weiter gebrannt werden.4:34 PM – 8 May 2017 Source.

Als Antwort auf einen Tweet: Wie werden Sie die DVDs erneut überprüfen? Es ist wohl möglich, DVDs mit der Zwillingssektor-Methode zu kopieren https://en.wikipedia.org/wiki/Compact_Disc_and_DVD_copy_protection#Twin_sectors …1/2

Zumindest scheint es eine gute Idee zu sein, einige DVD-Laufwerke ohne Brennfunktion zu finden und mit verschiedenen Kontrollrechnern zu überprüfen. 4:56 PM – 8 May 2017 Source.

Als Antwort auf einen Tweet: Selbst dann könnte die ISO auf subtile Weise kompromittiert worden sein (z. B. durch bestimmte bekannt schlechte Bibliotheken), oder die MPC-Implementierung könnte schlecht sein.

Ja, dem wurde IMO nicht genug Aufmerksamkeit gewidmet. Aber das sind immerhin Dinge, die man im Nachhinein feststellen kann. 3:35 AM – 9 May 2017 Source.

In einer Präsentation bei Coinbase hat der Bitcoin Core Entwickler Greg Maxwell erklärt:

„Zcash ist nicht bedingungslos sicher und kann mit den derzeitigen Technologien auch nicht bedingungslos sicher gemacht werden – nicht einmal annähernd. In der Tat erfordert Zcash eine vertrauenswürdige Einrichtung, was bedeutet, dass eine Reihe von vertrauenswürdigen Parteien zusammenkommen müssen, und wenn sie betrügen, können sie die Krypto brechen und unbegrenzte, nicht nachweisbare Inflation erzeugen. Wenn also ein Krypto geknackt wird oder die vertrauenswürdige Einrichtung gebrochen wird – sehr schlechte Nachrichten. Jetzt haben sie einen Haufen Dinge getan – im Zcash Altcoin – mit einem guten Ritual, um das Vertrauen zu erhöhen – dass die vertrauenswürdige Einrichtung vertrauenswürdig ist – aber sie müssen diese Prozedur möglicherweise wiederholen, um den Krypto im Laufe der Zeit zu aktualisieren, also ist es eine Schwachstelle.“ Source.

In einer Twitter-Diskussion über den Ransomware-Angriff WannaCry und die Schwierigkeit, illegal erworbene Kryptowährungen in Fiat-Währung umzuwandeln, erklärte Zcash-Gründer und CEO Zooko Wilcox:

Übrigens glaube ich, dass wir Zcash erfolgreich für Kriminelle wie WannaCry rückverfolgbar machen können, aber immer noch komplett privat und fungibel. … 6:22 PM – 12 May 2017 Source.

…Zumindest so lange, wie Kriminelle ihr Geld in Bargeld umwandeln wollen (Jahre? Jahrzehnte?).… 6:23 PM – 12 May 2017 Source.

… Ich weiß, dass sich das für Technikfreaks und Ideologen widersprüchlich oder verdächtig anhört, aber ich denke, dass es in der realen Welt funktionieren wird, zumindest im Moment. ៚ 6:25 PM – 12 May 2017 Source.

Später macht er einen Rückzieher:

Wie wäre es, wenn wir einfach so tun, als hätte ich das nie gesagt?. 4:56 PM – 13 May 2017 Source.

- Datenschutz, Rückverfolgbarkeit, Verknüpfbarkeit

Dash ist in keiner Weise kryptographisch privat. Dash verspricht „Privatsphäre“ durch Mischen, wobei eine modifizierte Version von CoinJoin verwendet wird – eine Methode, die ursprünglich zur „Anonymisierung“ von Bitcoins entwickelt wurde. Dash funktioniert ähnlich wie Bitcoin, da die Blockchain standardmäßig transparent ist, während sie durch das Mischen der Coins eine optionale Privatsphäre bietet. Um die Coins zu mischen, muss die Funktion „PrivateSend“ verwendet werden, die die Coins durch eine Reihe von verketteten CoinJoins sendet. Mit anderen Worten, die PrivateSend-Funktion vermischt die gesendeten Coins mit denen anderer Nutzer, deren Coins über PrivateSend gesendet werden. Je mehr Nutzer die Coins mischen und sich mit ihnen „verketten“, desto „privater“ werden die Coins am Ende.

Um den Mischprozess zu beschleunigen, ist ein Server erforderlich, der als „Masternode“ bezeichnet wird, was wiederum voraussetzt, dass „die Nutzer darauf vertrauen, dass der Server keine Details darüber aufzeichnet, wo die Ausgaben der einzelnen Nutzer landen.“ Ein Masternode erfordert eine Einzahlung von 1.000 Dash-Coins, um zu laufen, was theoretisch „verhindert, dass jemand eine beliebige Anzahl von Nodes zum Zweck der Aufzeichnung von CoinJoin-Details erstellt.“ Quelle. Dies verhindert jedoch nicht, dass ein Angreifer mit großen Mitteln (z. B. eine Regierung oder eine Gruppe von Hackern) Masternodes für schändliche Zwecke zusammenlegen kann. Darüber hinaus hindert nichts diese Masterknoten daran, die Ausgabeziele des Benutzers zu protokollieren, und es gibt keine Möglichkeit zu überprüfen, ob ein Masterknoten überhaupt etwas protokolliert oder nicht. Diese Bedrohung wird noch dadurch verschärft, dass die meisten Masterknoten bei einer begrenzten Anzahl von VPS-Anbietern gehostet werden, was die Möglichkeit eröffnet, dass die VPS-Anbieter Informationen ohne die Zustimmung oder das Wissen des Besitzers des Masterknotens protokollieren können. Darüber hinaus kann der PrivateSend-Mischprozess in der Praxis bis zu mehreren Stunden oder Tagen dauern, je nachdem, wie viele Runden die Coins gemischt werden.

Die Blockchain von Dash ist transparent und bietet eine umfangreiche Liste. Es ist der Fall, dass Transaktionen für einen Beobachter leicht einsehbar sind und Coins, die durch die PrivateSend-Funktion gemischt werden, im Vergleich zu einer normalen Transaktion verdächtig aussehen.

- Fungibilität

Da die Blockchain von Dash standardmäßig transparent ist und nur optional den „Datenschutz“ verwendet, besteht die Möglichkeit, dass ein Unternehmen Dash Coins und Adressen ablehnt oder auf eine schwarze Liste setzt.

- Dezentralisierung

Dash bietet incentivierte Nodes an, die Masternodes genannt werden – eine Einrichtung, die für das Funktionieren der PrivateSend-Funktion erforderlich ist. Masternodes erfordern nicht nur eine Einzahlung von 1.000 Dash Coins, sondern haben auch mehr Macht, Kontrolle und Einfluss als reguläre Nodes. Mit anderen Worten: Eine begrenzte, wohlhabende Gruppe von Menschen verfügt über mehr Macht und Kontrolle, weshalb Dash nicht vollständig dezentralisiert ist.

Darüber hinaus verwendet Dash einen Mechanismus namens „Sporks“ (mehrstufige Forks), der es dem Dash-Entwicklungsteam ermöglicht, seinen Code zu aktualisieren und ihn für das gesamte Dash-Netzwerk freizugeben. Sporks sind Variablen, die auf verschiedenen Merkmalen und Funktionen basieren, was bedeutet, dass das Dash-Entwicklungsteam mit Hilfe eines privaten Schlüssels, der sich im Besitz des Entwicklungsteams befindet, willkürlich verschiedene Merkmale und Funktionen aktivieren und deaktivieren kann, die für das gesamte Netzwerk gelten.

Ein Beispiel: Am 30. August 2017 kündigte ein Dash Core Developer einen potenziellen Exploit an, der es einem Angreifer „mit 6 oder mehr Masternodes“ ermöglichen würde, einen Double Spend oder einen Network Fork durchzuführen. Als Reaktion darauf deaktivierte das Entwicklerteam die fragliche anfällige Funktion (InstantSend) per Fernzugriff über Sporks, um sicherzustellen, dass der Angriff nicht durchgeführt werden kann, bis ein Fix veröffentlicht wird. Quelle. Laut dem „Strategieberater“ Evan Duffield „ist dies etwas, was man einfach nicht mit einer Hard Fork oder einer Soft Fork machen kann, weil es – es ist [sic] etwas, worüber die Administratoren etwas – etwas [sic] Macht haben müssen.“ – „Das – das [sic] einzige Problem mit den Sporks ist, dass es ein singulärer Schlüssel ist. Und es ist – es [sic] kontrolliert ein dezentrales Netzwerk..“ Source.

Als Ausweichlösung hat Dash ein Governance-Tool namens Sentinel eingeführt, bei dem die Maintainer von Masternodes abstimmen und durch Mehrheitsbeschluss einen Spork in eine bestimmte Richtung abziehen können. Quelle. Wie von @fluffypony hervorgehoben – mit der Macht der Sporks ist das Dash-Entwicklungsteam in der Lage – zum Beispiel – die letzten 24 Stunden von Blöcken ungültig zu machen, um alle Transaktionen in diesen Blöcken ungültig zu machen, was dem Dash-Team die Möglichkeit eröffnet, „Dash an einer Börse zu hinterlegen, es zu verkaufen und dann einen Schalter umzulegen, der die Hinterlegung unter dem Deckmantel eines ‚Fix‘ ungültig macht.“

Dash ist nicht nur von dem vertrauenswürdigen System von Sporks abhängig, sondern auch die privaten Schlüssel, die für die Nutzung von Sporks erforderlich sind, befinden sich im Besitz des Entwicklerteams, wodurch Dash zentralisiert ist.

Außerdem müssen sich Miner und Masternodes die Blockbelohnungen teilen, wobei jede Gruppe 45 % der pro Block generierten Coins erhält. Die verbleibenden 10 % der pro Block generierten Coins verbleiben in der „Dash-Schatzkammer“ und werden „monatlich an jeden unabhängigen Auftragnehmer oder Dienstleister vergeben, der vom Netzwerk ‚angeheuert‘ werden möchte, um Dienstleistungen wie Programmierung, Marketing, Grafikdesign oder andere Dienstleistungen zu erbringen, die zur Verbesserung und Förderung der Dash-Währung beitragen..“ Source.

- Datenschutz, Rückverfolgbarkeit, Verknüpfbarkeit

Verge ist in keiner Weise kryptographisch privat. Verge bietet „Privatsphäre“ nur über Tor und I2P-Routing, um den Datenverkehr zu verschleiern und die IP-Adresse eines Nutzers bei Transaktionen zu verbergen. Quelle: Es gibt keine kryptografischen Datenschutzfunktionen in Bezug auf die Blockchain, die Verknüpfbarkeit und Rückverfolgbarkeit von Transaktionen und Adressen sowie die Verschleierung der Transaktionsbeträge. Alle Informationen, einschließlich des Ziels der Transaktionen und der getätigten Beträge, sind in der Blockchain transparent und für einen Beobachter leicht einsehbar. Darüber hinaus sind der Datenschutz, die Rückverfolgbarkeit und die Verknüpfbarkeit von Transaktionen und Adressen auf der Verge Blockchain außergewöhnlich schlechter als bei Bitcoin, da die Verge Blockchain insgesamt weniger Transaktionen enthält. Außerdem bietet Verge eine umfangreiche Liste, es ist also überhaupt nicht privat.

Am 4. September 2017 wurde ein Video veröffentlicht (das dann entfernt und von einem anderen Unternehmen neu hochgeladen wurde), in dem die Einführung von Stealth-Adressen angekündigt wurde – es gibt jedoch weder einen Beweis dafür, dass diese Einführung im Gange ist, noch bieten Stealth-Adressen ausreichend Privatsphäre, insbesondere wenn es um die Rückverfolgbarkeit von Coins und die Privatsphäre in Bezug auf die getätigten Beträge geht.

- Fungibilität

Aufgrund der transparenten Blockchain von Verge besteht die Möglichkeit, dass ein Unternehmen Coins und Adressen von Verge ablehnt oder auf eine schwarze Liste setzt.

- Dezentralisation

Verge ist ein Bitcoin-Klon, und deshalb trägt es das Bitcoin-Attribut der Dezentralisierung.